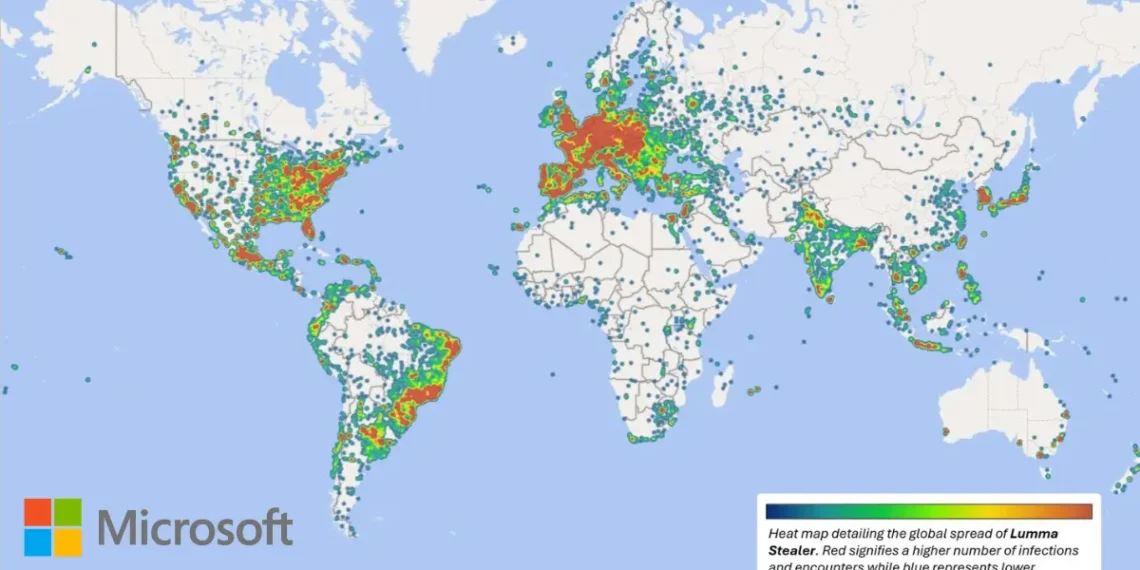

في خطوة أمنية جديدة، أعلنت شركة مايكروسوفت بالتعاون مع جهات إنفاذ القانون عن تفكيك شبكة برمجية خبيثة تُعرف باسم Lumma، والتي تم اكتشافها على أكثر من 394,000 جهاز يعمل بنظام ويندوز حول العالم، خاصة في البرازيل وأوروبا والولايات المتحدة.

كيف تعمل برمجية Lumma؟

تنتشر هذه البرمجية عادةً عبر ألعاب مقرصنة أو تطبيقات غير رسمية يتم تحميلها من الإنترنت. بمجرد أن تتم إصابة الجهاز، تقوم Lumma بسرقة بيانات حساسة تشمل:

- أسماء المستخدمين وكلمات المرور

- معلومات بطاقات الائتمان

- محافظ العملات الرقمية

ولم يتوقف الأمر عند هذا الحد، حيث تُستخدم هذه البرمجية كبوابة خلفية تسمح للقراصنة بتحميل برامج ضارة إضافية، مثل برمجيات الفدية (Ransomware).

انتشار واسع وطرق عدوى متطورة

تُعد برمجية Lumma واحدة من أدوات القرصنة الإلكترونية المتطورة التي تُباع ضمن نموذج “البرمجيات كخدمة” (Malware-as-a-Service – MaaS). منذ عام 2022، يتم تسويق هذه البرمجية عبر منتديات خفية على الإنترنت، مما يتيح للمجرمين استخدامها بسهولة ودون معرفة تقنية كبيرة.

وتنتشر Lumma من خلال عدة وسائل خادعة، أبرزها:

- رسائل تصيد احتيالي تنتحل أسماء شركات معروفة مثل Booking.com أو مايكروسوفت، وتستهدف المستخدمين لإدخال بياناتهم.

- إعلانات مزيفة تظهر للمستخدمين أثناء تصفحهم لمواقع إلكترونية، ويستغلونها لتنزيل البرمجية دون علمهم.

- تحميل برامج مقرصنة أو تطبيقات غير رسمية من الإنترنت، حيث يدمج المخترقون البرمجية الخبيثة ضمن ملفات هذه البرامج.

الخطير في الأمر أن Lumma قادرة على التخفي والتجاوز لأنظمة الحماية التقليدية، مما يجعل اكتشافها وإيقافها أمرًا معقدًا ويستغرق وقتًا.

من يقف وراء Lumma؟

يطلق المطور على نفسه الاسم المستعار Shamel ويُعتقد أنه يقيم في روسيا. كما أنه يقدم خدمات متنوعة مقابل اشتراكات تبدأ من 250 دولارًا وقد تصل إلى 20,000 دولار، وفقًا للمزايا التي يطلبها المشتري. تشمل هذه الخدمات أدوات لتحليل حركة البيانات، ولوحات تحكم لمتابعة المعلومات المسروقة، بالإضافة إلى إمكانية تعديل الكود البرمجي وتخصيصه.

ومن اللافت أنه يروج للبرمجية باستخدام شعار طائر وسطر دعائي جذاب يقول: “جني المال معنا سهل كسهولة النسيم”، في محاولة لتقديم المنتج كأداة احترافية ذات واجهة أنيقة وسهلة الاستخدام.

تحرك قانوني لاحتواء التهديد

اتخذت مايكروسوفت إجراءات قانونية عبر القضاء الفيدرالي، حيث حصلت على أمر بمصادرة 2,300 نطاق إلكتروني كانت تُستخدم كخوادم تحكم عن بُعد للبرمجية. كما استولت وزارة العدل الأمريكية على خمسة نطاقات إضافية كانت جزءًا من البنية التحتية للبرمجية.

صلة البرمجية بهجمات إلكترونية أكبر

تشير التقارير إلى أن Lumma ارتبطت بهجمات إلكترونية استهدفت شركات تكنولوجيا كبرى، مثل PowerSchool وSnowflake، ما يعكس حجم التهديد الذي تمثله مثل هذه البرمجيات الخبيثة.

كيف تحمي نفسك من برمجيات سرقة كلمات المرور؟

لضمان الأمان الرقمي وتفادي الوقوع ضحية لهذه البرمجيات، عليكم باتباع الخطوات التالية:

- تجنب تحميل البرامج من مصادر غير موثوقة

- تحديث نظام التشغيل والبرامج باستمرار

- استخدام برامج مكافحة الفيروسات الموثوقة وتحديثها دوريًا

- تفعيل المصادقة الثنائية عند الإمكان

في النهاية، توضح عملية تفكيك شبكة Lumma حجم الخطر الذي تفرضه البرمجيات الخبيثة في العصر الرقمي. تكشف هذه الحملة الأمنية عن أهمية العمل المشترك بين الشركات والحكومات لمواجهة التهديدات الإلكترونية المتزايدة. وفي الوقت نفسه، يطوّر مجرمو الإنترنت أدواتهم بشكل مستمر. لذلك، يعتمد كل مستخدم على وعيه الرقمي وحرصه على استخدام وسائل الحماية الحديثة لحماية بياناته ومعلوماته الشخصية من الاستهداف.